1. PENDAHULUAN

1.1 Latar Belakang Masalah

Berdasarkan data yang dirilis Asosiasi Industri Sepeda Motor Indonesia (AISI)

,penjualan total sepeda motor, dari berbagai merk pada Januari mencapai 579.361

unit. Angka ini meningkat di bulan berikutnya menjadi 679.086 unit dan 725.629

unit pada Maret 2014. Jika dikalkulasikan total penjualan sepeda motor baru dari

berbagai jenis merek pada kuartal I 2014 mencapai 1.984.076 unit. Pertumbuhan

penjualan tersebut masih mungkin terus bertambah hingga akhir tahun seiring dengan

meningkatnya daya beli masyarakat Indonesia. Meningkatnya jumlah sepeda motor

di Indonesia membuat meningkat pula kebutuhan pendukung berkendara seperti

helm ,jaket,sepatu dan perlengkapan berkendara lainnya yang berfungsi juga sebagai

pelindung. Untuk memenuhi kebutuhan berkendara dan perlengkapan bersepeda

motor dibuatlah toko perlengkapan pengendara motor. Disini bertujuan untuk

mempermudah pengendara sepeda motor mencari informasi tentang kebutuhannya

berkendara dan mendapatkan perlengkapan berkendaranya tersebut maka dibuatlah

website penjualan perlengkapan biker ( pengendara sepeda motor). Perkembangan

dan kemajuan teknologi pada dunia internet terjadi dengan begitu pesat, hingga

membuat perkembangan bisnis melalui media online mengalami banyak kemajuan.

Media Internet memang sangatlah bermanfaat dalam memperoleh segala informasi

yang dibutuhkan oleh masyarakat dan juga sebagai wadah untuk melakukan bisnis

jual beli secara online. Penyajian dalam pemberian informasi dan promosi suatu

produk harus memiliki daya tarik tersendiri agar dapat menarik minat para konsumen

terhadap produk yang ditawarkan.

Konsumen sibuk dengan beragam aktifitas yang menyita waktu membuat tidak bisa

mengunjungi toko perlengkapan berkendara dan letak toko yang kurang strategis

membuat segi penjualan kecil. Hal-hal tersebut yang dapat menghambat kedua

belah pihak, baik para konsumen untuk melakukan pemesanan maupun pemilik

1

toko dalam mengembangkan usahanya.Dengan adanya website penjualan,di sini

diharapkankonsumen tidak harus datang langsung ke toko untuk melihat produk atau

memesan produk sehingga dapat menghemat waktu dan biaya. Adapula bagi toko

tersebut dapat menaikan pendapatan dari segi penjualan.

Dari masalah diatas, penulisan ini membahas mengenai penjualan yang berbasis

web. Penulisan ilmiah ini berjudul “ Pembuatan Website Penjualan Perlengkapan

Pengendara Motor Menggunakan PHP dan MySQL”

Berdasarkan latar belakang masalah yang telah dipaparkan diatas, maka dalam

penulisan ini mencoba membuat website Perlengkapan Pengendara Motor yang berisi

a. Profile tentang “Warung Biker”

b. Produk perlengkapan pengendara motor

c. Prosedur pemesanan dan cara pembayaran

d. Pilihan jasa pengiriman barang

Tujuan dari Penulisan Ilmiah ini adalah :

a. Membuat website penjualan perlengkapan pengendara motor dengan PHP dan

b. Membuat website penjualan perlengkapan pengendara motor yang akan

memberikan kemudahan bagi konsumen untuk mencari informasi produk

perlengkapan berkendara roda dua.

c. Membuat website penjualan perlengkapan pengendara motor yang didalamnya

terdapat fasilitas pemesanan produk secara on line sehingga membuat konsumen

tidak harus datang ke toko secara langsung.

d. Web penjualan ini diharapkan dapat memenuhi kebutuhan berkendara motor

dan menaikan pemasukan bagi toko dengan cara memperluas jaringan penjualan

menggunakan web penjualan inin.

Metode penulisan yang digunakan adalah dengan mengumpulkan bahan-bahan

yang berkaitan dengan penulisan untuk dipelajari baik melalui buku ataupun

media internet Dalam proses menyusun Penulisan Ilmiah ini, diperlukan data-

data Informasi yang lengkap dan tepat sebagai bahan materi yang mendukung

kebenaran dalam proses pembuatan sistem maupun pembahasannya. Adapun

metode pengumpulan data-data yang dilakukan adalah studi pustaka yaitu proses

pengumpulan data dan informasi dengan cara membaca beberapa buku referensi yang

dapat dijadikan acuan dalam pembahasan yang berhubungan dengan judul Penulisan

Ilmiah.Penentuan masalah pada penulisan ini adalah mencari tahu mengenai apa

tujuan dan manfaat yang dapat di peroleh pengunjung dari pembuatatan web ini.

Pada bagian ini menentukan rancangan situs website yang akan di buat tentunya

dengan menyesuaikan spesifikasi yang digunakan, membuat rancangan tampilan dan

menentukan rancangan program dan database dalam pembuatan website.

a. Tahap Design, pada tahap ini berusaha membuat desain website untuk

membantu promosi penjualan perlengkapan berkendara sepeda motor.

•Dalam website ini membuat beberapa content – content yang user friendly

yang bertujuan untuk memudahkan konsumen dalam proses pemesanan

•Memberikan penjelasan tentang jenis-jenis kategori produk perlengkapan

berkendara sepeda motor yang dijual, stock barang, serta informasi tentang

cara pemesanan serta pembayaran.

• Menyediakan link ADMIN yang berguna bagi pemilik toko untuk mengelola

Pada tahap ini,mencoba menentukan desain yang baik untuk website agar

tampilannya dapat semenarik mungkin dan mampu membuat pengunjung tertarik.

b. Tahap Rancangan, pada tahap rancangan disini akan merancang sebuah website

dengan menggunakan beberapa software seperti :

•Adobe Dreamweaver CS5.5 Program aplikasi Adobe Dreamweaver CS5.5

menyertakan banyak perangkat yang berkaitan dengan pengkodingann dan

fitur seperti HTML, CSS, JavaScript Reference dan JavaScript Debugger.

Selain itu program aplikasi ini juga memungkinkan pengeditan JavaScript,

XML dan dokumen teks lainnya secara langsung, yaitu dengan menggunakan

•XAMPP, Didalam program ini terdapat beberapa program opensource yang

dibutuhkan dalam pembuatan website, diantaranya web server Apache, Php,

Perl, dan database server MySql. Dan program aplikasi phpmyadmin yang

digunakan dalam pembuatan database.

• Serta beberapa software pendukung seperti Adobe photoshop CS serta Google

c. Testing aplikasi, kemudian masuk ke dalam tahap implementasi dan integrasi,

pada tahap ini dilakukan proses implementasi terhadap seluruh situs web dan

melakukan penggabungan dari semua komponen penyusun situs agar dapat

menjadi website yang baik dan sesuai dengan spesifikasi yang ada.

Dalam Penulisan Ilmiah ini terbagi menjadi 4 bab yaitu :

Pada bab ini akan dibahas mengenai latar belakang masalah, batasan masalah, tujuan

penulisan, dan metode penulisan serta sistematika penulisan.

Pada bab ini akan dibahas mengenai teori teori yang digunakan dalam pembuatan

website sepeti HTML, PHP, MySql, Dreamweaver, APACHE, XAMPP, teknologi

internet, struktur navigasi, dan lain lain. Pada bab ini juga menjelaskan software yang

Pada bab ini penulis menjelaskan secara detail lengkah langkah dalam pembuatan

website Warung Biker, mulai dari perancangan struktur navigasi, desain tampilan

website, proses pembuatan serta perancangan database.

Pada bab ini berisikan kesimpulan dan saran dari hasil pembahasan.

welcome...

Sugeng Rawuh kagem sadaya...

monggoh pinarak...

monggoh pinarak...

Selasa, 24 Juni 2014

Tulisan Ilmiah Populer

Globalisasi yang sudah mulai terasa sejak akhir abad ke-20, telah membuat masyarakat dunia, termasuk bangsa Indonesia harus bersiap-siap menerima kenyataan masuknya pengaruh luar terhadap seluruh aspek kehidupan bangsa. Salah satu aspek yang terpengaruh adalah kebudayaan.

Terkait dengan kebudayaan, kebudayaan dapat diartikan sebagai nilai-nilai yang dianut oleh masyarakat terhadap berbagai hal. Atau kebudayaan juga dapat didefinisikan sebagai wujudnya, yang mencakup gagasan atau ide, kelakuan dan hasil kelakuan, dimana hal-hal tersebut terwujud dalam kesenian tradisional kita. Oleh karena itu nilai-nilai berkaitan dengan aspek-aspek kejiwaan atau psikologis, yaitu apa yang terdapat dalam alam pikiran.

Aspek-aspek kejiwaan ini menjadi penting artinya apabila disadari, bahwa tingkah laku seseorang sangat dipengaruhi oleh apa yang ada dalam alam pikiran orang yang bersangkutan. Sebagai salah satu hasil pemikiran dan penemuan seseorang adalah kesenian, yang merupakan bagian sistem dari kebudayaan bangsa Indonesia. Aspek kebudayaan merupakan salah satu kekuatan bangsa yang memiliki kekayaan nilai yang beragam, termasuk keseniannya.Kesenian rakyat, salah satu bagian dari kebudayaan bangsa Indonesia tidak luput dari pengaruh globalisasi.

Globalisasi dalam kebudayaan dapat berkembang dengan cepat, hal ini tentunya dipengaruhi oleh adanya kecepatan dan kemudahan dalam memperoleh akses komunikasi dan berita namun hal ini justru menjadi bumerang tersendiri dan menjadi suatu masalah yang paling krusial atau penting dalam globalisasi, yaitu kenyataan bahwa perkembangan ilmu pengertahuan dikuasai oleh negara-negara maju, bukan negara-negara berkembang seperti Indonesia. Mereka yang memiliki dan mampu menggerakkan komunikasi internasional justru negara-negara maju.

Akibatnya, negara-negara berkembang, seperti Indonesia selalu khawatir akan tertinggal dalam arus globalisai dalam berbagai bidang seperti politik, ekonomi, sosial, budaya, termasuk kesenian kita. Wacana globalisasi sebagai sebuah proses ditandai dengan pesatnya perkembangan ilmu pengetahuan dan teknologi sehingga ia mampu mengubah dunia secara mendasar.

Komunikasi dan transportasi internasional telah menghilangkan batas-batas budaya setiap bangsa.Kebudayaan setiap bangsa cenderung mengarah kepada globalisasi dan menjadi peradaban dunia sehingga melibatkan manusia secara menyeluruh. Dalam proses alami ini, setiap bangsa akan berusaha menyesuaikan budaya mereka dengan perkembangan baru sehingga mereka dapat melanjutkan kehidupan dan menghindari kehancuran. Dalam proses ini, negara-negara harus memperkokoh dimensi budaya mereka dan memelihara struktur nilai-nilainya agar tidak dieliminasi oleh budaya asing.

Contoh di atas merupakan salah satu dari tulisan ilmiah populer mengenai globalisasi dan budaya. Isi artikel tersebut sangat mudah dipahami oleh masyarakat umum karena menggunakan bahasa sehari-hari bukan bahasa-bahasa ilmiah yang jarang diketahui oleh semua orang pada umumnya. Oleh karena itu kita sendiri dapat mengambil inti dari bacaan tersebut dengan mudah.

Kualitas Karya Tulis

Kualitas karya tulis ditentukan oleh beberapa aspek, yaitu :· Topik yang menarikYang sangat di perlukan dalam karya tulis adalah Judul. Di mana Judul tersebut harus di buat semenarik mungkin agar pembaca semakin tertarik untuk memahami karya tulis yang telah dibuat oleh penulis. Akan tetapi Judul tidak saja harus mengandung pengertian yang tepat untuk melukiskan seluruh isi karya tulis tetapi syarat-syarat untuk berhubungan dengan gramatikapun harus terpenuhi. Judul harus dapat mencakup ide yang paling pokok dari seluruh isi karya tulis tersebut.Pemilihan Topik Masalah Penelitian.Pemilihan dan penentuan masalah penelitian merupakan tahap awal dari suatu penulisan karya tulis ilmiah. Pemilihan topik masalah ini sangat menentukan arah kegiatan penulisan karya tulis berikutnya.A. SumberLangkah awal dari suatu penulisan tesis adalah pemilihan dan penentuan masalah penelitian. Pemilihan masalah ini merupakan langkah yang menentukan arah kegiatan selanjutnya. Namun demikian, pemilihan masalah ini bukanlah suatu pekerjaan yang sederhana dan mudah.Masalah penelitian yang akan digunakan oleh penulis dapat bersumber (berasal) dari :1. Penulis sendiri2. Orang lain seperti : para ahli,dosen, atau teman anda sendiri3. Buku referensi dan bahan bacaan yang telah dibaca oleh penulisMasalah sustu karya tulis ilmiah,biasanya tidak muncul; dan diperoleh begitu saja. Masalah tersebut merupakan perwujudan dari hal atau kejadian yang perlu diungkapkan, masalah penelitian dapat muncul dari adanya kesenjangan (gap) antara yang seharusnya (menurut teori, konsep) dengan kenyataan yang terjadi di lapangan (praktek) berupa fakta, seperti :1. Terdapat hilangnya informasi sehingga menimbulkankesenjangan pada pengetahuan kita.2. Terdapat hasil yang saling berlawanan dari penerapan teori dengan fakta di lapangan (praktek).3. Terdapat fakta yang memerlukan penjelasan lebih lanjut.Dari salah satu area yang telah dipilih dan yang akan digunakan, perlu dilakukan identifikasi masalah yang lebih spesifik.B. KeterbatasanSuatu topik masalah harus merupakan topik masalah yang baik bagi anda, sehingga anda akan menaruh perhatian dan mempunyai dorongan yang kuat untuk melaksanakan dan menyelesaikan penulisan tersebut hingga selesai.Dalam memilih dan menentukan topik masala, acapkali kita menemukan beberapa keterbatasan ( 5 M ) yang harus disesuaikan dengan kebutuhan, yaitu :1. MinatMasalah sebaiknya sesuai dengan minat anda. Usahakan agar masalah yang akan dipilih sesuai dengan keinginan dan kebutuhan. Masalah yang kurang sesuai dengan minat, akan menghambat konsentrasi dan keseriusan dalam penyelesaian karya tulis ilmiah tersebut.2. Mampu dilaksanakanMasalah yang akan dipilih harus bisa dilaksanakan dengan baik, karena penulis harus :a) Mampu menguasai materi, teori dan konsep.Penulis harus mampu menguasai materi atau teori/konsep yang melatar belakngi masalah tersebut, dan sekaligus menguasai metode pemecahannya.b) Mempunyai waktu yang cukup.Peneliti harus dapat memperkitrakan penggunaan waktu yang cukup dan tepat untuk menyelesaikan karya tulisnya.c) Mempunyai tenaga pelaksana yang terlatih dan cukupBila diperllukan, penulis harus dapat mempersiapkan tenaga pembantu yang sudah menguasai materi dan terlatih serta jumlah yang memadai.d) Mempunyai cukup danaPenulis harus dapat menghimpun dana yang diperlukan.1) Mudah dilaksanakan.Penelitian dapat dilaksanakan karena cukup faktor pendukung seperti :a. Data cukup tersediab. Ijin dapat diperoleh dari yang berwenang

2) Mudah dibuat masalah yang lebih luasMasalah yang telah dipilih sebaiknya dapat dikembangkan lagi sehingga dapat disusun rancangan yang lebih kompleks untuk penelitian berikutnya.3) ManfaatPenelitian harus bermanfaat dan dapat digunakan hasilnya oleh orang tertentu atau kelompok masyarakat dalam bidang tertentu yang akan dilakukan.Untuk itu, anda harus mengamati kembali kelima faktor yang dapat mempengaruhi pemilihan masalah yang sesuai dengan pertimbangan anda.· Mudah di pahami oleh pembacaAspek ini merupakan aspek lanjutan dari sebelumnya, dimana saat pembaca melihat judul yang menarik. Namun saat membaca membuat mengantuk atau bosan, tidak mustahil sang pembaca langsung menutup laman tersebut. Tipsnya adalah :

2) Mudah dibuat masalah yang lebih luasMasalah yang telah dipilih sebaiknya dapat dikembangkan lagi sehingga dapat disusun rancangan yang lebih kompleks untuk penelitian berikutnya.3) ManfaatPenelitian harus bermanfaat dan dapat digunakan hasilnya oleh orang tertentu atau kelompok masyarakat dalam bidang tertentu yang akan dilakukan.Untuk itu, anda harus mengamati kembali kelima faktor yang dapat mempengaruhi pemilihan masalah yang sesuai dengan pertimbangan anda.· Mudah di pahami oleh pembacaAspek ini merupakan aspek lanjutan dari sebelumnya, dimana saat pembaca melihat judul yang menarik. Namun saat membaca membuat mengantuk atau bosan, tidak mustahil sang pembaca langsung menutup laman tersebut. Tipsnya adalah :

- Jangan memberi terlalu banyak teks yang di tampilkan

- Gunakan kombinasi gambar dan warna

- Gunakan bahasa yang familiar di telinga masyarakat atau berikan penjelasan setelahnya

Generalisasi, Analogi, Kausalitas

A. Generalisasi

diawali dengan ditemukannya vacuum tube yang berukuran besar 1907,

dulunya ukuran komputer terbilang cukup besar bahkan lebih besar

ukurannya dari sebuah rumah, seiring dengan berkembangnya berbagai

teknologi seperti ditemukannya transistor berukuran kecil pada sehingga

bentuk dan ukuran komputer pun menjadi lebih kecil dari sebelumnya,

komputer sudah bisa disimpan di dalam ruangan rumah, kini komputer

bahkan sudah bisa disimpan dalam saku karena ukurannya yang sangat

kecil. memang secara ukuran komputer semakin hari semakin mengecil

namun secara fungsinya justru komputer semakin hari semakin meningkat.

B. Analogi

Berikanlah kail pada pemancing, bukan memberi ikan. begitu peribahasa

yang pernah tersirat di pikiran saya. Kita sebagai manusia yang hidup di

dunia ini adalah memiliki banyak tugas yang salah-satunya adalah mencari

nafkah, orang yang memiliki kail akan mampu mendapatkan ikan yang lebih

banyak daripada orang yang diberi ikan secara langsung, begitupun

dengan kita jika kita mencari banyak kail kehidupan yaitu ilmu, maka sudah

dapat dipastikan kita akan lebih berkesempatan mendapatkan banyak ikan

dan kita bisa mencari tempat memancing di berbagai tempat.

C. Kausalitas

Informasi sangat mudah sekali didapati sehingga manusia kehilangan akal

sehat. Begitu kalimat yang terucap oleh Einstein, Manusia yang apa-apanya

tinggal cerna, apa-apanya tinggal cari di berbagai media informasi, bahkan

sampai dia tidak lagi berfikir sendiri untuk mencari solusi dengan cara

sendiri atas masalah yang ditemukan, dengan demikianlah akal sehat tak

lagi digunakan dengan semaksimal mungkin untuk menemukan cara lain

yang mungkin akan lebih efektif. sebagai contohnya adalah ketika

mahasiswa mengikuti ujian, adakalanya kesulitan disaat mengisi soal ujian,

tanpa menggunakan akal sehat bisa saja peserta ujian tersbut

menggunakan teknologi informasi untuk mendapatkan jawaban dari media

internet. Jelaslah hal ini menjadikan manusia tak lagi menggunakan akal

sehatnya karena adanya informasi yang berlimpah

Keamanan Suatu Website

Website merupakan salah satu sistem informasi yang digunakan untuk promosi kantor, perusahaan, sekolah, bahkan sekedar buku harian on line. Namun website tidak bisa terlepas dari segi keamanan.

Tetapi kebanyakan para webmaster hanya mengutamakan design dan topik apa yang harus disediakan supaya menarik pengunjung sebanyak-banyaknya. Padahal jika seorang webmaster mengabaikan keamanan suatu website, maka yang dirugikan adalah webmaster itu sendiri serta institusi pemilik dari website tersebut.

Keamanan suatu website atau web security systems merupakan salah satu prioritas yang sangat utama bagi seorang webmaster. Jika seorang webmaster mengabaikan keamanan suatu website, maka seorang hacker dapat mengambil data-data penting pada suatu website dan bahkan pula dapat mengacak-acak tampilan website(deface) tersebut.

Beberapa faktor timbulnya serangan

1. Scripting

Kesalahan dalam scripting pembuatan web adalah hal terbanyak yang dimanfaatkan oleh para attacker, sehingga rata-rata web yang berhasil diserang melalui lubang ini. Kelemahan-kelemahan scripting yang ditemukan pada proses vulnerabilities scanning misalnya, XSS, SQL Injection, PHP Injection, HTML Injection, dan lain sebagainya.

Begitu pula pada CMS semisal Mambo, Joomla, WordPress, dan lainnya. CMS tersebut memiliki banyak komponen pendukung di internet yang bisa kita download, install dan konfigurasi. Sehingga sangat memungkinkan sekali terdapat bug pada scriptingnya. Langkah terbaik tentunya melakukan pembedahan (oprek) terhadap script serta melakukan pengujian sebelum komponen tersebut kita gunakan pada web yang sebenarnya. Pengujian bisa dilakukan melalui localhost pada komputer dengan menginstall PHP, apache, dan mySQL, atau menginstall software semisal WAMP ataupun XAMPP yang merupakan paket all in one.

Begitu pula pada CMS semisal Mambo, Joomla, WordPress, dan lainnya. CMS tersebut memiliki banyak komponen pendukung di internet yang bisa kita download, install dan konfigurasi. Sehingga sangat memungkinkan sekali terdapat bug pada scriptingnya. Langkah terbaik tentunya melakukan pembedahan (oprek) terhadap script serta melakukan pengujian sebelum komponen tersebut kita gunakan pada web yang sebenarnya. Pengujian bisa dilakukan melalui localhost pada komputer dengan menginstall PHP, apache, dan mySQL, atau menginstall software semisal WAMP ataupun XAMPP yang merupakan paket all in one.

Untuk mengatasi hal tersebut sebaiknya kita harus mulai belajar dan memahami scripting-scripting secara bertahap, baik HTML, PHP, javascript, dan sebagainya.

CMS tersebut sebenarnya cukup aman, namun komponen tambahan yang tidak dibuat dengan baik, tentu saja bisa menimbulkan masalah besar bagi sistem secara keseluruhan.

CMS tersebut sebenarnya cukup aman, namun komponen tambahan yang tidak dibuat dengan baik, tentu saja bisa menimbulkan masalah besar bagi sistem secara keseluruhan.

2. Lubang pada Situs Tetangga

Ini merupakan salah satu faktor yang jarang mendapat perhatian. Sebagian webmaster kadang tidak begitu peduli ketika web lain yang satu hosting dihacked. Mereka berpikiran, “Ah, toh bukan web saya yang kena.” Padahal justru di sinilah letak kesalahannya.

Logikanya, misal web kita ditempatkan pada perusahaan hosting A. itu artinya web kita bertetangga dengan web milik orang lain yang berada dalam 1 hosting. Jika web tetangga tersebut memiliki celah fatal, sehingga attackerbisa menanam program yang dijadikan backdoor. Dengan backdoor inilah attacker bisa masuk ke dalam web kita bahkan web lainnya. Bukan itu saja, tidak mustahil attacker melakukkan defacing massal, termasuk web kita tentunya.

3. Tempat Hosting yang Bermasalah

Pada beberapa kasus justru tempat hosting yang bermasalah menjadi sebab dihackednya banyak situs yang berada di bawah pengelolaannya. Pernah terjadi situs milik sebuah perusahaan dideface. Kemudia setelah diperbaiki, dideface lagi. Kemudian lapor ke admin perusahaan hosting, justru balik menyalahkan pemilik situs dengan alasan yang nggak masuk akal.

Kenyataannya, justru web hosting itu yang nggak pernah di administrasi dengan baik, jarang diupdate, dan jarang dipatch, sehingga mudah terkena serangan. Dengan model pengelolaan yang seperti ini jangan berharap web kita akan aman. Karena itu, pastikan tempat hosting yang digunakan benar-benar memperhatikan tingkat keamanan bagi pelanggannya.

Macam-Macam Tindakan Hacking

Dari kelemahan-kelemahan tersebut di atas, maka terjadilah beberapa tindakan hacking terhadap web yang kita miliki. Berikut beberapa tindakan hacking :

1. Memodifikasi Validasi Input

Biasanya para attacker mencoba menguji validasi-validasi input yang diterapkan pada form dan parameter buangan pada address bar dalam melakukan proses attacking.

Penanganan yang harus diperhatikan adalah memperhatikan validasi yang terdapat pada form, baik itu validasi angka maupun validasi string, batasi jumlah karakter yang bida dimasukkan, batasi jumlah karakter yang bisa dimasukkan, batasi kegiatan-kegiatan injeksi dengan : strip_tags(), htmlspecialchars(), gunakan variable global sebagaimana mestinya dan gunakan wordfilter untuk memfilter berbagai inputan yang berbahaya.

Penanganan yang harus diperhatikan adalah memperhatikan validasi yang terdapat pada form, baik itu validasi angka maupun validasi string, batasi jumlah karakter yang bida dimasukkan, batasi jumlah karakter yang bisa dimasukkan, batasi kegiatan-kegiatan injeksi dengan : strip_tags(), htmlspecialchars(), gunakan variable global sebagaimana mestinya dan gunakan wordfilter untuk memfilter berbagai inputan yang berbahaya.

2. Cross-Site Scripting (XSS)

Salah satu vulnerabilities dalam website adalah Cross-Site Scripting (XSS). Ada 2 jenis aksi yang biasa dilakukan dalam XSS, yaitu

- Direct Action, merupakan injeksi kode yang dilakukan oleh attacker,tetapi hasil injeksinya hanya ditampilkan pada komputer user bersangkutan.

- Stored Action, merupakan injeksi kode yang dilakukan oleh attacker dan hasil injeksinya bisa dinikmati oleh banyak pengunjung.

Bagaimana mengatasi hal ini? Usahakan semua kode-kode spesial yang mempunyai arti dalam scripting HTML seperti < (kurang dari), > (lebih dari), & (ampersand), “ (kutip dua) dan ‘ (kutip satu) tidak dieksekusi sebagai karakter spesial. Semua karakter spesial tersebut harus diubah. Semua karakter spesial tersebut harus diubah dan dikonversi ke entitas HTML.

3. SQL Injection

Kegiatan attacking yang banyak dilakukan akhir-akhir ini adalah SQL Injection, karena SQL Injection merupakan teknik hacking yang sudah tersebar luas dan relatif mudah dipahami. Attacker melakukan proses attacking dengan menyisipkan perintah-perintah SQL pada form ataupun pada address bar.

Untuk mengatasi hal ini, sebaiknya kita membatasi inputan dengan : htmlspecialchars(), mysql_escape_string() dan hubungi administrator hosting kita untuk merubah : magic_quotes_gpc=on.

4. PHP Injection

web yang kita miliki bisa dideface, didirect dan dikuasai orang lain? Ya, ada teknik PHP Injection. Attackermempergunakan sploit yang sudah ditanam di remote server miliknya dan hanya dengan mengeksekusi sript sploit tersebut melalui address bar dan melakukan connect back, maka terkuasailah web kita.

Untuk mengatasi hal ini, pastikan penggunaan file direct dengan include () harus dikurangi dan sering-seringlah melakukan update terhadap aplikasi yang kita gunakan. Jika kita memakai CMS, sering-seringlah melakuakn update CMSnya, begitu pula dengan komponen yang digunakan.

Untuk mengatasi hal ini, pastikan penggunaan file direct dengan include () harus dikurangi dan sering-seringlah melakukan update terhadap aplikasi yang kita gunakan. Jika kita memakai CMS, sering-seringlah melakuakn update CMSnya, begitu pula dengan komponen yang digunakan.

Dasar-Dasar Pengamanan

Setelah sedikit mengetahui hal-hal di atas, maka sekarang kita membahas tentang strategi dasar pengamanan web. Pada dasarnya, strategi pengamanan web yang dapat kita lakukan di antaranya sebagai berikut :

1. Pemilihan Sistem Operasi (OS), Setting Server, dan Desain Aplikasi

Salah satu hal penting yang harus dicermati adalah pemilihan sistem operasi (OS). Seberapa besar pengamanan yang dibutuhkan sangat berhubungan dengan sistem operasi. Sebagai ilustrasi, meskipun sistem operasi semisal Windows 9x bisa dijadikan sebagai server web dengan keterbatasannya melalui Personal Web Service (PWS), sistem ini tidak cukup apabila pengamanan merupakan faktor penting. Salah satu kelemahannya Windows 9x tidak dapat menyediakan NTFS yang sangat penting untuk kontrol akses.

Setting konfigurasi pada server yang tidak memadai dan hanya mengandalkan default merupakan faktor utama penyebab server yang dibangun tidak terjamin keamanannya. Penentuan kebijakan dalam menerapkan sistem pengamanan ini merupakan kunci utama yang harus diperhatikan untuk diterapkan pertama kali. Ironisnya justru hal ini merupakan hal yang paling sering diabaikan.

Setting konfigurasi pada server yang tidak memadai dan hanya mengandalkan default merupakan faktor utama penyebab server yang dibangun tidak terjamin keamanannya. Penentuan kebijakan dalam menerapkan sistem pengamanan ini merupakan kunci utama yang harus diperhatikan untuk diterapkan pertama kali. Ironisnya justru hal ini merupakan hal yang paling sering diabaikan.

2. Instalasi Patch

Idealnya, software yang kita pakai mestinya sudah sempurna sejak awal. Namun kenyataannya tidak pernah ada software yang benar-benar 100% bugs free. Ada saja bagian program yang rawan keamanan. Pada saat kerawanan tersebut ditemukan biasanya perusahaan pembuat software akan mengeluarkan aplikasi baru untuk memperbaiki kesalahan software terdahulu. Aplikasi inilah yang dikenal dengan nama patch. Meskipun penggunaan istilah ini sekarang juga digunakan bagi para cracker untuk membajak sebuah software resmi.

Penerapan patch ini harus dilakukan pada sistem operasi, server web, add on, maupun file-file komponen lain yang terintegrasi dengan web kita. Kemalasan, ketidaktahuan, serta kesibukan admin server membuat mereka tidak konsisten menerapkan patch ini. Sangat ironis jika dibandingkan dengan kemudahan dalam instalasi patch tersebut.

Penerapan patch ini harus dilakukan pada sistem operasi, server web, add on, maupun file-file komponen lain yang terintegrasi dengan web kita. Kemalasan, ketidaktahuan, serta kesibukan admin server membuat mereka tidak konsisten menerapkan patch ini. Sangat ironis jika dibandingkan dengan kemudahan dalam instalasi patch tersebut.

3. Kontrol Akses

Penentuan siapa yang dapat mengakses server harus dilakukan dengan menggunakan kontrol akses, baik dengan autentikasi maupun otorisasi. Autentikasi adalah proses validasi identitas yang dilakukan dengan membandingkan data user yang dikirim dengan data yang terdapat dalam database. Setelah melakukan autentikasi, langkah selanjutnya yaitu melakukan otorisasi yang merupakan proses untuk menentukan apakah pengguna memiliki ijin untuk melakukan tindakan yang diminta.

Ada dua tipe dasar autentikasi, yaitu berbasiskan akses direktori dan autentikasi berbasiskan form. Khusus untuk Windows ada tipe autentikasi lain yaitu autentikasi passport. Sedangkan otorisasi terbagi dua bentuk, yaitu ACL (Access Control Listi) dan hostname.

4. Audit dan Log File

Audit diperlukan untuk menunjang cara-cara pengamanan yang telah dijelaskan di atas. Proses monitoring aktivitas tertentu seperti usaha login (berhasil atau gagal), dan kemudian menuliskannya ke dalam log ini merupakan proses audit. Sebagai contoh, kita dapat menganalisa dengan mengaudit kegagalan usaha login dalam log, memungkinkan kita menentukan saat seseorang berusaha menyerang server.

Untuk mengaktifkan sistem audit dan log sangat bergantung pada sistem operasi, aplikasi server yang dijalankan, database yang digunakan, dll. Pada sistem Posix (*nix: unix dan variannya (linux, FreeBSD)), log defaultnya berada di /var/log yang pengaktifannya bergantung pada aplikasi atau proses apa yang ingin diaudit. Log server web yang kita jalankan dikonfigurasikan di file konfigurasi server apache (defaultnya httpd.conf)

5. Menerapkan Kriptografi

Selanjutnya, juga perlu diketahui bagaimana proses pengiriman lewat protokol http, baik permintaan layanan maupun respon berupa teks biasa (plaintext). Kemungkinan attacker untuk melakukan tindakan kriminal dengan mencuri data sensitif seperti password, e-mail atau nomor kartu kredit sangat besar kemungkinannya.

Untuk menjaga informasi semacam ini tetap aman, diperlukan enkripsi yang membuat plaintext menjadi ciphertext(teks yang tidak terbaca akibat proses enkripsi). Proses kebalikan dari enkripsi yaitu deskripsi. Ilmu yang mempelajari tentang keamanan informasi inilah yang disebut kriptografi.

Untuk menjaga informasi semacam ini tetap aman, diperlukan enkripsi yang membuat plaintext menjadi ciphertext(teks yang tidak terbaca akibat proses enkripsi). Proses kebalikan dari enkripsi yaitu deskripsi. Ilmu yang mempelajari tentang keamanan informasi inilah yang disebut kriptografi.

Pada level sistem operasi, penerapan yang dilakukan untuk mengamankan server web adalah dengan menggunakan SSL. Secara default komunikasi SSL terjadi pada port 443 dengan prefiks https:// untuk url yang menggunakan SSL. Untuk mengaktifkan SSL pada server diperlukan sertifikat server. Pembuatan server ini dapat diajukan kepada pemegang sertifikat pihak ketiga yang sudah terkenal seperti Verisign atau bahkan bisa juga dengan membuat sendiri. Secara default konfigurasi SSL pada apache terletak pada direktori httpd di mana server apache diinstall.

sumber : disparbud.jabarprov.go.id

Cara Kerja Token Internet Banking

Authentication Method

Otentikasi bertujuan untuk membuktikan siapa anda sebenarnya, apakah anda benar-benar orang yang anda klaim sebagai dia (who you claim to be). Ada banyak cara untuk membuktikan siapa anda. Metode otentikasi bisa dilihat dalam 3 kategori metode:

1. Something You Know

Ini adalah metode otentikasi yang paling umum. Cara ini mengandalkan kerahasiaan informasi, contohnya adalah password dan PIN. Cara ini berasumsi bahwa tidak ada seorangpun yang mengetahui rahasia itu kecuali anda seorang.

2. Something You Have

Cara ini biasanya merupakan faktor tambahan untuk membuat otentikasi menjadi lebih aman. Cara ini mengandalkan barang yang sifatnya unik contohnya adalah kartu magnetik/smartcard, hardware token, USB token dan sebagainya. Cara ini berasumsi bahwa tidak ada seorangpun yang memiliki barang tersebut kecuali anda seorang.

3. Something You Are

Ini adalah metode yang paling jarang diapakai karena faktor teknologi dan manusia juga. Cara ini mengandalkan keunikan bagian-bagian tubuh anda yang tidak mungkin ada pada orang lain seperti sidik jari, suara atau sidik retina. Cara ini berasumsi bahwa bagian tubuh anda seperti sidik jari dan sidik retina, tidak mungkin sama dengan orang lain.

Lalu bagaimana dengan metode otentikasi tradisional seperti tanda tangan di atas materai? Masuk ke kategori manakah cara itu dari ketiga metode di atas? Saya pikir tidak ada yang cocok, karena itu saya tambahkan satu lagi yaitu “Something You Can“. Cara ini berasumsi bahwa tidak ada orang lain di dunia ini yang bisa melakukan itu selain anda. Memang otentikasi dengan tanda tangan dibangun di atas asumsi itu, tidak ada yang bisa menuliskan tanda tangan anda kecuali anda. Walaupun pada kenyataannya ada saja orang yang bisa meniru tanda tangan anda dengan sangat baik, namun walaupun menyadari fakta tersebut tanda tangan di atas kertas tetap diakui sebagai bukti otentik atas siapa anda.

Two Factor Authentication

Pada aplikasi yang kritis dan sensitif seperti transaksi keuangan, satu metode otentikasi saja tidak cukup. Oleh karena itu muncul istilah 2FA (Two Factor Authentication) yang merupakan sistem otentikasi yang menggunakan 2 faktor (metode) yang berbeda. Empat metode otentikasi yang sudah saya jelaskan sebelunya dapat dikombinasikan untuk meningkatkan keamanan, salah satu contohnya adalah dengan kombinasi “something you have” berupa kartu ATM dengan “something you know” berupa PIN. Kombinasi ini merupakan kombinasi yang paling banyak dipakai.

Contoh kasus lain adalah ketika anda berbelanja di pasar modern dan membayar dengan kartu, tanpa disadari anda telah memakai lebih dari satu faktor otentikasi. Faktor yang pertama adalah “Something You Have” yaitu kartu debit/kredit anda. Faktor kedua adalah “Something You Know”, ketika anda diminta memasukkan PIN ke dalam mesin EDC. Bahkan mungkin ada faktor ketiga yaitu “Something You Can”, ketika anda diminta menanda-tangani nota pembayaran yang dicetak mesin EDC.

Internet banking juga menggunakan two factor authentication dengan mengombinasikan “something you know” berupa password dan “something you have” berupa hardware token (keyBCA atau Token Mandiri).

Password yang Dikeluarkan Token Internet Banking

Pada umumnya ada dua mode pemakaian token internet banking:

1. Mode Challenge/Response (C/R)

Ini adalah mode yang paling sering dipakai ketika bertransaksi. Dalam mode ini server memberikan challenge berupa sederetan angka. Angka tersebut harus dimasukkan kedalam mesin token untuk mendapatkan jawaban (response). Kemudian pengguna memasukkan angka yang muncul pada tokennya ke dalam form di situs internet banking. Token akan mengeluarkan kode yang berbeda-beda walaupun dengan challenge code yang sama secara periodik tergantung waktu ketika challenge dimasukkan ke dalam token.

2. Mode Self Generated (Response Only)

Dalam mode ini server tidak memberikan tantangan (challenge) apapun. Token pengguna bisa langsung mengeluarkan sederetan angka tanpa harus memasukkan challenge. Seperti mode C/R, token juga mengeluarkan kode yang berbeda-beda secara periodik tergantung waktu ketika token diminta untuk menghasilkan kode self generated.

Sebenarnya jawaban yang diberikan oleh token baik dalam mode C/R maupun Self Generated(resopnse only) tidak lain adalah password juga. Namun berbeda dengan password yang anda pakai untuk login, password yang dihasilkan token ini memiliki keterbatasan untuk alasan keamanan, yaitu:

1. Hanya boleh dipakai 1 kali

Ini disebut dengan OTP (One Time Password). Setelah suatu password dipakai, maka password yang sama tidak bisa lagi dipakai untuk kedua kalinya. Dengan cara ini tidak ada gunanya menyadap password yang dihasilkan token karena password tersebut tidak bisa dipakai lagi. Namun bila password tersebut di-intercept sehingga tidak pernah sampai ke server, maka password tersebut masih berharga karena di mata server, password itu belum pernah dipakai.

2. Hanya boleh dipakai dalam rentang waktu yang terbatas

Password yang dihasilkan token memiliki umur yang sangat terbatas, mungkin antara 3-6 menit bila umurnya habis maka password itu tidak bisa dipakai, walaupun belum pernah dipakai. Nanti akan saya jelaskan mengapa password token memerlukan umur, waktu merupakan unsur yang sangat kritikal dalam sistem ini.

3. Hanya boleh dipakai dalam konteks sempit

Bila password/PIN yang dipakai untuk login adalah password yang bebas konteks, dalam arti dengan berbekal password itu, anda bisa melakukan banyak hal, mulai dari melihat saldo, mengecek transaksi dan sebagainya. Namun password yang dihasilkan token, hanya bisa dipakai dalam konteks sempit, contohnya password yang dipakai untuk mengisi pulsa ke nomor 08123456789, tidak bisa dipakai untuk melakukan transfer dana.

Terbatasnya konteks ini disebabkan karena untuk melakukan transaksi dibutuhkan password yang diikat oleh challenge dari server, sehingga password tersebut tidak bisa dipakai untuk transaksi lain yang membutuhkan challenge code yang berbeda. Contohnya bila challenge yang diberikan server adalah 3 digit terakhir dari nomor handphone (untuk transaksi isi pulsa), atau 3 digit terakhir nomor rekening tujuan (untuk transaksi transfer). Maka password yang dihasilkan token untuk transaksi isi pulsa ke nomor 0812555111222, akan valid juga untuk transaksi transfer uang ke rekening 155887723120222. Sebab kebetulan kedua transaksi tersebut membutuhkan password yang diikat oleh challenge code yang sama, yaitu 222 (diambil dari 3 digit terakhir).

Konteks ini hanya berlaku bila password dihasilkan dalam mode C/R. Password yang dihasilkan dalam mode Self Generated, bisa dipakai dalam transaksi apa saja yang tidak meminta password dengan challenge code.

Jadi bisa disimpulkan bahwa password yang dikeluarkan token bersifat:

-Selalu berubah-ubah secara periodik

-Memiliki umur yang singkat

-Hanya bisa dipakai 1 kali

-Terbagi dalam ada dua jenis, yaitu:

>Password kontekstual yang terikat oleh challenge code dalam mode challenge/response.

>Password bebas konteks yang dihasilkan dalam mode self generated.

Proses Otentikasi

Seperti password pada umumnya, syarat agar otentikasi berhasil adalah:

password yang dikirimkan client = password yang disimpan di server

Dengan alasan keamanan jarang sekali server menyimpan password user dalam bentuk plain-text. Biasanya server menyimpan password user dalam bentuk hash sehingga tidak bisa dikembalikan dalam bentuk plain-text. Jadi syarat otentikasi berhasil di atas bisa diartikan sebagai hasil penghitungan hash dari password yang dikirim klien harus sama dengan nilai hash yang disimpan dalam server. Perhatikan gambar di bawah ini untuk lebih memahami.

Penggunaan Salt

Penggunaan Salt

Untuk menghindari brute-force attack terhadap hash yang disimpan di server, maka sebelum password user dihitung nilai hashnya, terlebih dahulu ditambahkan string acak yang disebut dengan salt. Perhatikan contoh berikut, bila password user adalah “secret”, maka sebelum dihitung nilai hashnya, password ditambahkan dulu salt berupa string acak “81090273″ sehingga yang dihitung nilai hashnya adalah “secret81090273″ bukan “secret”.

Perhatikan bahwa nilai MD5(“secret81090273″) adalah 894240dbe3d2b546c05a1a8e9e0df1bc sedangkan nilai MD5(“secret”) adalah 5ebe2294ecd0e0f08eab7690d2a6ee69. Bila tanpa menggunakan salt, maka attacker yang mendapatkan nilai hash 5ebe2294ecd0e0f08eab7690d2a6ee69 bisa menggunakan teknik brute force attack atau rainbow table untuk mendapatkan nilai password dalam plain-text. Salah satu contoh database MD5 online yang bisa dipakai untuk crack md5 adalahhttp://gdataonline.com/seekhash.php . Dalam situs tersebut coba masukkan nilai 5ebe2294ecd0e0f08eab7690d2a6ee69, maka situs tersebut akan memberikan hasil “secret”. Hal ini disebabkan karena situs tersebut telah menyimpan pemetaan informasi secret<=>5ebe2294ecd0e0f08eab7690d2a6ee69.

Penambahan salt “81090273″ membuat nilai hash menjadi 894240dbe3d2b546c05a1a8e9e0df1bc. Bila nilai ini dimasukkan dalam situs tersebut, dijamin tidak akan ada dalam databasenya bahwa nilai hash tersebut adalah “secret81090273″. Dan karena nilai salt ini dibangkitkan secara random, maka tiap user memiliki nilai salt yang berbeda sehingga tidak mungkin attacker bisa membangun database pemetaan antara plaintext dan hash secara lengkap.

Dengan penggunaan salt, maka database pengguna dalam server akan tampak seperti ini:

Pembangkitan One Time Password (OTP) Token Internet Banking

Apa yang saya jelaskan sebelumnya menjadi dasar dari apa yang akan saya jelaskan berikut ini. Bagaimana cara token menghasilkan sederetan angka sebagai OTP yang bisa diotentikasi oleh server? Ingat bahwa syarat agar otentikasi berhasil adalah password yang dikirim klien harus sama dengan yang disimpan di server. Ingat juga bahwa password yang dihasilkan token selalu berubah-ubah secara periodik. Bagaimana apa yang dihasilkan alat itu bisa sinkron dengan server? Padahal alat tersebut tidak terhubung dengan server, bagaimana server bisa tahu berapa nilai yang dihasilkan token? Jawabannya adalah dengan waktu. Sebelumnya sudah saya sebutkan bahwa waktu adalah elemen yang sangat penting dalam sistem ini. Server dan token dapat sinkron dengan menggunakan waktu sebagai nilai acuan.

OTP dalam Mode Self Generated (Response Only)

Saya akan jelaskan mulai dari pembangkitan OTP dalam mode self generated atau response only. Sebelumnya tentu saja, server dan token harus menyepakati sebuah nilai awal rahasia (init-secret). Nilai awal ini disimpan (ditanam) dalam token dan disimpan juga dalam tabel di server.

Ketika pada suatu waktu tertentu token diminta menghasilkan OTP tanpa challenge code, inilah yang dilakukan token:

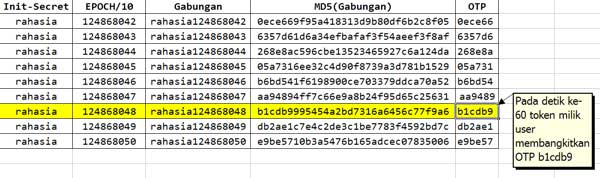

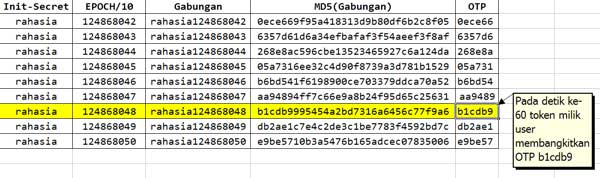

- Mengambil waktu saat ini dalam detik berformat EPOCH (jumlah detik sejak 1 Januari 1970), biasanya dalam granularity 10 detik, sehingga nilai EPOCH dibagi 10.

- Menggabungkan init-secret dengan waktu saat ini dari langkah 1.

- Menghitung nilai hash gabungan init-secret dan waktu dari langkah 2.

Nilai hash dari langkah 3 inilah yang menjadi OTP. Namun biasanya OTP diambil dari beberapa karakter/digit di awal hash.

Bagaimana cara server melakukan otentikasi? Caranya mirip dengan yang dilakukan token, yaitu dengan menghitung nilai hash gabungan init-secret dengan waktu saat ini dan mengambil beberapa digit di awal sebagai OTP. Bila OTP yang dikirim user sama dengan OTP yang didapatkan server dari perhitungan hash, maka otentikasi berhasil.

Namun ada sedikit catatan yang harus diperhatikan terkait waktu. Untuk memberikan toleransi perbedaan waktu antara token dan server, dan juga jeda waktu dari sejak server meminta password sampai user meminta token membangkitkan token, maka server harus memberikan toleransi waktu.

Ada tiga kejadian yang perlu diperhatikan waktunya, yaitu:

1. Detik ketika server meminta password (OTP) dari user

2. Detik ketika token membangkitkan OTP

3. Detik ketika server menerima OTP dari user

Perhatikan contoh di bawah ini:

Bila diasumsikan waktu di server sama persis dengan waktu di token (jam internal token), maka kita harus perhatikan bahwa pasti akan ada jeda antara kejadian 1, 2 dan 3. Bila pada detik ke-0 server meminta password dari user, karena lambatnya akses internet, bisa jadi baru pada detik ke-30 user melihat pada browsernya bahwa dia harus memasukkan OTP dari token. Kemudian baru pada detik ke-60 token menghasilkan OTP. Pada detik ke-65 user mensubmit nilai OTP tersebut ke server dan baru tiba di server pada detik ke-90.

Karena pembangkitan OTP tergantung waktu pada saat OTP dibangkitkan, maka OTP yang dihasilkan token, adalah OTP pada detik ke-60. Sedangkan server meminta password dari user sejak detik ke-0. Bagaimana cara server melakukan otentikasi? Caranya adalah dengan memeriksa seluruh kemungkinan OTP dalam rentang waktu yang dipandang memadai, misalkan 180 detik.

Bila sistem menggunakan granularity 10 detik maka server harus menghitung nilai OTP sejak dari detik ke-0, 10, 20, 30, 40, s/d ke 180 dalam kelipatan 10 detik. Perhatikan contoh pada gambar di bawah ini. Dalam sistem ini diasumsikan OTP adalah 6 karakter awal dari MD5 gabungan. Dalam melakukan otentikasi, server harus membandingkan semua nilai OTP sejak detik ke-0 (dalam contoh ini EPOCH/10 = 124868042) hingga waktu toleransi maksimum.

Dalam contoh di atas bila user mengirimkan OTP “b1cdb9″ maka otentikasi akan berhasil ketika server menghitung nilai OTP pada detik ke-60 sejak server meminta OTP dari user.

Dalam contoh di atas bila user mengirimkan OTP “b1cdb9″ maka otentikasi akan berhasil ketika server menghitung nilai OTP pada detik ke-60 sejak server meminta OTP dari user.

Ilustrasi di atas hanyalah contoh, pada kenyataannya ada kemungkinan waktu antara server dan token tidak sama persis 100%, sehingga server terpaksa harus memberikan toleransi waktu tidak hanya ke depan, namun juga ke belakang. Sebab bisa jadi waktu di server lebih cepat daripada waktu di token. Sebagai contoh ketika waktu di server menunjukkan EPOCH/10=124868219, bisa jadi waktu di token baru menunjukkan EPOCH/10=1248682121 (waktu token terlambat 80 detik).

Misalkan waktu toleransi adalah 3 menit, maka server harus memberikan toleransi 3 menit ke depan dan 3 menit ke belakang relatif terhadap waktu ketika server menerima OTP dari user dan melakukan otentikasi. Ingat, waktu toleransi ini relatif terhadap waktu server melakukan otentikasi. Jadi jika server melakukan otentikasi pada EPOCH/10=600, maka server harus menghitung seluruh nilai OTP sejak EPOCH/10=420 hingga EPOCH/10=780.

Ingat penjelasan saya tentang salt sebelumnya. Kalau dibandingkan dengan OTP ini, maka nilai init-secret adalah sejenis dengan password plain-text pengguna, sedangkan salt atau tambahannya adalah waktu (EPOCH/10).

Umur OTP

Sebelumnya sudah saya sebutkan bahwa sifat dari OTP adalah memiliki umur yang terbatas. Umur ini terkait dengan waktu toleransi yang diberikan server sebesar X detik ke depan dan X detik ke belakang relatif terhadap saat server melakukan otentikasi. Bila waktu toleransi adalah 3 menit (180 detik), maka umur sebuah OTP adalah 3 menit, dalam arti bila server melakukan otentikasi tidak lebih dari 3 menit sejak OTP dibangkitkan token, maka OTP tersebut akan dianggap valid oleh server.

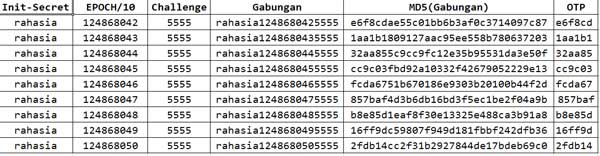

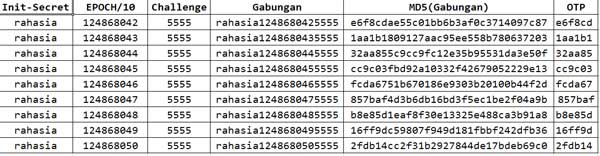

OTP dalam Mode Challenge/Response

Pembangkitan dan otentikasi OTP dalam mode C/R sebenarnya mirip dengan mode self-generated. Bila dalam mode self generated tambahan (salt) dari init-secret adalah waktu (EPOCH/10), dalam mode C/R ini salt/tambahannya lebih banyak. Init-secret tidak hanya ditambah dengan waktu, namun juga ditambah lagi dengan challenge.

Perhatikan gambar di bawah ini. Server melakukan penghitungan OTP untuk semua detik dalam waktu toleransinya.

Dalam mode C/R ada field tambahan yang harus digabungkan sebelum dihitung nilai hashnya, yaitu challenge. Nilai challenge ini diketahui oleh server dan juga oleh token (ketika user mengetikkan challenge ke token), sehingga baik token maupun server akan dapat menghitung OTP yang sama sehingga proses otentikasi dapat berlangsung.

sumber : http://www.hanivinside.net/

Otentikasi bertujuan untuk membuktikan siapa anda sebenarnya, apakah anda benar-benar orang yang anda klaim sebagai dia (who you claim to be). Ada banyak cara untuk membuktikan siapa anda. Metode otentikasi bisa dilihat dalam 3 kategori metode:

1. Something You Know

Ini adalah metode otentikasi yang paling umum. Cara ini mengandalkan kerahasiaan informasi, contohnya adalah password dan PIN. Cara ini berasumsi bahwa tidak ada seorangpun yang mengetahui rahasia itu kecuali anda seorang.

2. Something You Have

Cara ini biasanya merupakan faktor tambahan untuk membuat otentikasi menjadi lebih aman. Cara ini mengandalkan barang yang sifatnya unik contohnya adalah kartu magnetik/smartcard, hardware token, USB token dan sebagainya. Cara ini berasumsi bahwa tidak ada seorangpun yang memiliki barang tersebut kecuali anda seorang.

3. Something You Are

Ini adalah metode yang paling jarang diapakai karena faktor teknologi dan manusia juga. Cara ini mengandalkan keunikan bagian-bagian tubuh anda yang tidak mungkin ada pada orang lain seperti sidik jari, suara atau sidik retina. Cara ini berasumsi bahwa bagian tubuh anda seperti sidik jari dan sidik retina, tidak mungkin sama dengan orang lain.

Lalu bagaimana dengan metode otentikasi tradisional seperti tanda tangan di atas materai? Masuk ke kategori manakah cara itu dari ketiga metode di atas? Saya pikir tidak ada yang cocok, karena itu saya tambahkan satu lagi yaitu “Something You Can“. Cara ini berasumsi bahwa tidak ada orang lain di dunia ini yang bisa melakukan itu selain anda. Memang otentikasi dengan tanda tangan dibangun di atas asumsi itu, tidak ada yang bisa menuliskan tanda tangan anda kecuali anda. Walaupun pada kenyataannya ada saja orang yang bisa meniru tanda tangan anda dengan sangat baik, namun walaupun menyadari fakta tersebut tanda tangan di atas kertas tetap diakui sebagai bukti otentik atas siapa anda.

Two Factor Authentication

Pada aplikasi yang kritis dan sensitif seperti transaksi keuangan, satu metode otentikasi saja tidak cukup. Oleh karena itu muncul istilah 2FA (Two Factor Authentication) yang merupakan sistem otentikasi yang menggunakan 2 faktor (metode) yang berbeda. Empat metode otentikasi yang sudah saya jelaskan sebelunya dapat dikombinasikan untuk meningkatkan keamanan, salah satu contohnya adalah dengan kombinasi “something you have” berupa kartu ATM dengan “something you know” berupa PIN. Kombinasi ini merupakan kombinasi yang paling banyak dipakai.

Contoh kasus lain adalah ketika anda berbelanja di pasar modern dan membayar dengan kartu, tanpa disadari anda telah memakai lebih dari satu faktor otentikasi. Faktor yang pertama adalah “Something You Have” yaitu kartu debit/kredit anda. Faktor kedua adalah “Something You Know”, ketika anda diminta memasukkan PIN ke dalam mesin EDC. Bahkan mungkin ada faktor ketiga yaitu “Something You Can”, ketika anda diminta menanda-tangani nota pembayaran yang dicetak mesin EDC.

Internet banking juga menggunakan two factor authentication dengan mengombinasikan “something you know” berupa password dan “something you have” berupa hardware token (keyBCA atau Token Mandiri).

Password yang Dikeluarkan Token Internet Banking

Pada umumnya ada dua mode pemakaian token internet banking:

1. Mode Challenge/Response (C/R)

Ini adalah mode yang paling sering dipakai ketika bertransaksi. Dalam mode ini server memberikan challenge berupa sederetan angka. Angka tersebut harus dimasukkan kedalam mesin token untuk mendapatkan jawaban (response). Kemudian pengguna memasukkan angka yang muncul pada tokennya ke dalam form di situs internet banking. Token akan mengeluarkan kode yang berbeda-beda walaupun dengan challenge code yang sama secara periodik tergantung waktu ketika challenge dimasukkan ke dalam token.

2. Mode Self Generated (Response Only)

Dalam mode ini server tidak memberikan tantangan (challenge) apapun. Token pengguna bisa langsung mengeluarkan sederetan angka tanpa harus memasukkan challenge. Seperti mode C/R, token juga mengeluarkan kode yang berbeda-beda secara periodik tergantung waktu ketika token diminta untuk menghasilkan kode self generated.

Sebenarnya jawaban yang diberikan oleh token baik dalam mode C/R maupun Self Generated(resopnse only) tidak lain adalah password juga. Namun berbeda dengan password yang anda pakai untuk login, password yang dihasilkan token ini memiliki keterbatasan untuk alasan keamanan, yaitu:

1. Hanya boleh dipakai 1 kali

Ini disebut dengan OTP (One Time Password). Setelah suatu password dipakai, maka password yang sama tidak bisa lagi dipakai untuk kedua kalinya. Dengan cara ini tidak ada gunanya menyadap password yang dihasilkan token karena password tersebut tidak bisa dipakai lagi. Namun bila password tersebut di-intercept sehingga tidak pernah sampai ke server, maka password tersebut masih berharga karena di mata server, password itu belum pernah dipakai.

2. Hanya boleh dipakai dalam rentang waktu yang terbatas

Password yang dihasilkan token memiliki umur yang sangat terbatas, mungkin antara 3-6 menit bila umurnya habis maka password itu tidak bisa dipakai, walaupun belum pernah dipakai. Nanti akan saya jelaskan mengapa password token memerlukan umur, waktu merupakan unsur yang sangat kritikal dalam sistem ini.

3. Hanya boleh dipakai dalam konteks sempit

Bila password/PIN yang dipakai untuk login adalah password yang bebas konteks, dalam arti dengan berbekal password itu, anda bisa melakukan banyak hal, mulai dari melihat saldo, mengecek transaksi dan sebagainya. Namun password yang dihasilkan token, hanya bisa dipakai dalam konteks sempit, contohnya password yang dipakai untuk mengisi pulsa ke nomor 08123456789, tidak bisa dipakai untuk melakukan transfer dana.

Terbatasnya konteks ini disebabkan karena untuk melakukan transaksi dibutuhkan password yang diikat oleh challenge dari server, sehingga password tersebut tidak bisa dipakai untuk transaksi lain yang membutuhkan challenge code yang berbeda. Contohnya bila challenge yang diberikan server adalah 3 digit terakhir dari nomor handphone (untuk transaksi isi pulsa), atau 3 digit terakhir nomor rekening tujuan (untuk transaksi transfer). Maka password yang dihasilkan token untuk transaksi isi pulsa ke nomor 0812555111222, akan valid juga untuk transaksi transfer uang ke rekening 155887723120222. Sebab kebetulan kedua transaksi tersebut membutuhkan password yang diikat oleh challenge code yang sama, yaitu 222 (diambil dari 3 digit terakhir).

Konteks ini hanya berlaku bila password dihasilkan dalam mode C/R. Password yang dihasilkan dalam mode Self Generated, bisa dipakai dalam transaksi apa saja yang tidak meminta password dengan challenge code.

Jadi bisa disimpulkan bahwa password yang dikeluarkan token bersifat:

-Selalu berubah-ubah secara periodik

-Memiliki umur yang singkat

-Hanya bisa dipakai 1 kali

-Terbagi dalam ada dua jenis, yaitu:

>Password kontekstual yang terikat oleh challenge code dalam mode challenge/response.

>Password bebas konteks yang dihasilkan dalam mode self generated.

Proses Otentikasi

Seperti password pada umumnya, syarat agar otentikasi berhasil adalah:

password yang dikirimkan client = password yang disimpan di server

Dengan alasan keamanan jarang sekali server menyimpan password user dalam bentuk plain-text. Biasanya server menyimpan password user dalam bentuk hash sehingga tidak bisa dikembalikan dalam bentuk plain-text. Jadi syarat otentikasi berhasil di atas bisa diartikan sebagai hasil penghitungan hash dari password yang dikirim klien harus sama dengan nilai hash yang disimpan dalam server. Perhatikan gambar di bawah ini untuk lebih memahami.

Penggunaan Salt

Penggunaan SaltUntuk menghindari brute-force attack terhadap hash yang disimpan di server, maka sebelum password user dihitung nilai hashnya, terlebih dahulu ditambahkan string acak yang disebut dengan salt. Perhatikan contoh berikut, bila password user adalah “secret”, maka sebelum dihitung nilai hashnya, password ditambahkan dulu salt berupa string acak “81090273″ sehingga yang dihitung nilai hashnya adalah “secret81090273″ bukan “secret”.

Perhatikan bahwa nilai MD5(“secret81090273″) adalah 894240dbe3d2b546c05a1a8e9e0df1bc sedangkan nilai MD5(“secret”) adalah 5ebe2294ecd0e0f08eab7690d2a6ee69. Bila tanpa menggunakan salt, maka attacker yang mendapatkan nilai hash 5ebe2294ecd0e0f08eab7690d2a6ee69 bisa menggunakan teknik brute force attack atau rainbow table untuk mendapatkan nilai password dalam plain-text. Salah satu contoh database MD5 online yang bisa dipakai untuk crack md5 adalahhttp://gdataonline.com/seekhash.php . Dalam situs tersebut coba masukkan nilai 5ebe2294ecd0e0f08eab7690d2a6ee69, maka situs tersebut akan memberikan hasil “secret”. Hal ini disebabkan karena situs tersebut telah menyimpan pemetaan informasi secret<=>5ebe2294ecd0e0f08eab7690d2a6ee69.

Penambahan salt “81090273″ membuat nilai hash menjadi 894240dbe3d2b546c05a1a8e9e0df1bc. Bila nilai ini dimasukkan dalam situs tersebut, dijamin tidak akan ada dalam databasenya bahwa nilai hash tersebut adalah “secret81090273″. Dan karena nilai salt ini dibangkitkan secara random, maka tiap user memiliki nilai salt yang berbeda sehingga tidak mungkin attacker bisa membangun database pemetaan antara plaintext dan hash secara lengkap.

Dengan penggunaan salt, maka database pengguna dalam server akan tampak seperti ini:

------------------------------------------------------------------

| Username | Salt | Password Hash |

------------------------------------------------------------------

| budi | 81090273 | 894240dbe3d2b546c05a1a8e9e0df1bc|

------------------------------------------------------------------

Field salt diperlukan ketika melakukan otentikasi. Password yang dikirimkan user akan ditambahkan dulu dengan nilai salt ini baru kemudian dihitung nilai hashnya. Nilai hash hasil perhitungan tersebut akan dibandingkan dengan field Password Hash yang ada di kolom sebelahnya. Bila sama, maka otentikasi berhasil, bila tidak sama, berarti otentikasi gagal. Secara prinsip sama saja dengan gambar di atas, hanya ditambahkan satu langkah yaitu penambahan salt sebelum dihitung nilai hashnya.Pembangkitan One Time Password (OTP) Token Internet Banking

Apa yang saya jelaskan sebelumnya menjadi dasar dari apa yang akan saya jelaskan berikut ini. Bagaimana cara token menghasilkan sederetan angka sebagai OTP yang bisa diotentikasi oleh server? Ingat bahwa syarat agar otentikasi berhasil adalah password yang dikirim klien harus sama dengan yang disimpan di server. Ingat juga bahwa password yang dihasilkan token selalu berubah-ubah secara periodik. Bagaimana apa yang dihasilkan alat itu bisa sinkron dengan server? Padahal alat tersebut tidak terhubung dengan server, bagaimana server bisa tahu berapa nilai yang dihasilkan token? Jawabannya adalah dengan waktu. Sebelumnya sudah saya sebutkan bahwa waktu adalah elemen yang sangat penting dalam sistem ini. Server dan token dapat sinkron dengan menggunakan waktu sebagai nilai acuan.

OTP dalam Mode Self Generated (Response Only)

Saya akan jelaskan mulai dari pembangkitan OTP dalam mode self generated atau response only. Sebelumnya tentu saja, server dan token harus menyepakati sebuah nilai awal rahasia (init-secret). Nilai awal ini disimpan (ditanam) dalam token dan disimpan juga dalam tabel di server.

Ketika pada suatu waktu tertentu token diminta menghasilkan OTP tanpa challenge code, inilah yang dilakukan token:

- Mengambil waktu saat ini dalam detik berformat EPOCH (jumlah detik sejak 1 Januari 1970), biasanya dalam granularity 10 detik, sehingga nilai EPOCH dibagi 10.

- Menggabungkan init-secret dengan waktu saat ini dari langkah 1.

- Menghitung nilai hash gabungan init-secret dan waktu dari langkah 2.

Nilai hash dari langkah 3 inilah yang menjadi OTP. Namun biasanya OTP diambil dari beberapa karakter/digit di awal hash.

Bagaimana cara server melakukan otentikasi? Caranya mirip dengan yang dilakukan token, yaitu dengan menghitung nilai hash gabungan init-secret dengan waktu saat ini dan mengambil beberapa digit di awal sebagai OTP. Bila OTP yang dikirim user sama dengan OTP yang didapatkan server dari perhitungan hash, maka otentikasi berhasil.

Namun ada sedikit catatan yang harus diperhatikan terkait waktu. Untuk memberikan toleransi perbedaan waktu antara token dan server, dan juga jeda waktu dari sejak server meminta password sampai user meminta token membangkitkan token, maka server harus memberikan toleransi waktu.

Ada tiga kejadian yang perlu diperhatikan waktunya, yaitu:

1. Detik ketika server meminta password (OTP) dari user

2. Detik ketika token membangkitkan OTP

3. Detik ketika server menerima OTP dari user

Perhatikan contoh di bawah ini:

Bila diasumsikan waktu di server sama persis dengan waktu di token (jam internal token), maka kita harus perhatikan bahwa pasti akan ada jeda antara kejadian 1, 2 dan 3. Bila pada detik ke-0 server meminta password dari user, karena lambatnya akses internet, bisa jadi baru pada detik ke-30 user melihat pada browsernya bahwa dia harus memasukkan OTP dari token. Kemudian baru pada detik ke-60 token menghasilkan OTP. Pada detik ke-65 user mensubmit nilai OTP tersebut ke server dan baru tiba di server pada detik ke-90.

Karena pembangkitan OTP tergantung waktu pada saat OTP dibangkitkan, maka OTP yang dihasilkan token, adalah OTP pada detik ke-60. Sedangkan server meminta password dari user sejak detik ke-0. Bagaimana cara server melakukan otentikasi? Caranya adalah dengan memeriksa seluruh kemungkinan OTP dalam rentang waktu yang dipandang memadai, misalkan 180 detik.

Bila sistem menggunakan granularity 10 detik maka server harus menghitung nilai OTP sejak dari detik ke-0, 10, 20, 30, 40, s/d ke 180 dalam kelipatan 10 detik. Perhatikan contoh pada gambar di bawah ini. Dalam sistem ini diasumsikan OTP adalah 6 karakter awal dari MD5 gabungan. Dalam melakukan otentikasi, server harus membandingkan semua nilai OTP sejak detik ke-0 (dalam contoh ini EPOCH/10 = 124868042) hingga waktu toleransi maksimum.

Dalam contoh di atas bila user mengirimkan OTP “b1cdb9″ maka otentikasi akan berhasil ketika server menghitung nilai OTP pada detik ke-60 sejak server meminta OTP dari user.

Dalam contoh di atas bila user mengirimkan OTP “b1cdb9″ maka otentikasi akan berhasil ketika server menghitung nilai OTP pada detik ke-60 sejak server meminta OTP dari user.Ilustrasi di atas hanyalah contoh, pada kenyataannya ada kemungkinan waktu antara server dan token tidak sama persis 100%, sehingga server terpaksa harus memberikan toleransi waktu tidak hanya ke depan, namun juga ke belakang. Sebab bisa jadi waktu di server lebih cepat daripada waktu di token. Sebagai contoh ketika waktu di server menunjukkan EPOCH/10=124868219, bisa jadi waktu di token baru menunjukkan EPOCH/10=1248682121 (waktu token terlambat 80 detik).

Misalkan waktu toleransi adalah 3 menit, maka server harus memberikan toleransi 3 menit ke depan dan 3 menit ke belakang relatif terhadap waktu ketika server menerima OTP dari user dan melakukan otentikasi. Ingat, waktu toleransi ini relatif terhadap waktu server melakukan otentikasi. Jadi jika server melakukan otentikasi pada EPOCH/10=600, maka server harus menghitung seluruh nilai OTP sejak EPOCH/10=420 hingga EPOCH/10=780.

Ingat penjelasan saya tentang salt sebelumnya. Kalau dibandingkan dengan OTP ini, maka nilai init-secret adalah sejenis dengan password plain-text pengguna, sedangkan salt atau tambahannya adalah waktu (EPOCH/10).

Umur OTP

Sebelumnya sudah saya sebutkan bahwa sifat dari OTP adalah memiliki umur yang terbatas. Umur ini terkait dengan waktu toleransi yang diberikan server sebesar X detik ke depan dan X detik ke belakang relatif terhadap saat server melakukan otentikasi. Bila waktu toleransi adalah 3 menit (180 detik), maka umur sebuah OTP adalah 3 menit, dalam arti bila server melakukan otentikasi tidak lebih dari 3 menit sejak OTP dibangkitkan token, maka OTP tersebut akan dianggap valid oleh server.

OTP dalam Mode Challenge/Response

Pembangkitan dan otentikasi OTP dalam mode C/R sebenarnya mirip dengan mode self-generated. Bila dalam mode self generated tambahan (salt) dari init-secret adalah waktu (EPOCH/10), dalam mode C/R ini salt/tambahannya lebih banyak. Init-secret tidak hanya ditambah dengan waktu, namun juga ditambah lagi dengan challenge.

Perhatikan gambar di bawah ini. Server melakukan penghitungan OTP untuk semua detik dalam waktu toleransinya.

Dalam mode C/R ada field tambahan yang harus digabungkan sebelum dihitung nilai hashnya, yaitu challenge. Nilai challenge ini diketahui oleh server dan juga oleh token (ketika user mengetikkan challenge ke token), sehingga baik token maupun server akan dapat menghitung OTP yang sama sehingga proses otentikasi dapat berlangsung.

sumber : http://www.hanivinside.net/

Cara Melakukan Koneksi USB-serial di Linux

Kadang buat konek ke suatu perangkat jaringan yg masi baru, kita perlu untuk mengkonfigurasinya terlebih dahulu, biasanya via ethernet. tapi kadang ada juga perangkat yg harus di konfig dulu melalui konsole, port yg digunakan adalah port serial. contoh perangkat yg perlu dikonfig via konsole adalah cisco router dan switch manageable. mungkin untuk melakukan koneksi via konsole dengan menggunakan windows tidaklah sulit. di tulisan ini, ane mau sedikit berbagi informasi bagaimana cara melakukan koneksi usb-serial di linux.

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

Berikut langkah-langkahnya :

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

1. install minicom

#apt-get install minicom

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

2. cek port usb

#lsusb

outputnya

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

3. sekarang sambungkan usb-serial ke port usb, kemudian cek port usb lg

#lsusb

outputnya

*terdapat baris baru pada hasil lsusb, perhatikan pada baris ini

Bus 003 Device 006: ID 1a86:7523 QinHeng Electronics HL-340 USB-Serial adapter

terdapat vendor ID dan Product ID.

Vendor ID : 1a86

Product ID : 7523

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

4. untuk mengaktifkan nya gunakan perintah berikut

#modprobe usbserial vendor=0×1a86 product=0×7523

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

5. sekarang kita cek, usb-serial kita terdeteksi di port yg mana, gunakan perintah ini

#dmesg

cari line yg berisi kata-kata USB Serial, untuk lebih jelasnya lihat gambar berikut

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

disini usb-serialnya terdeteksi sebagai ttyUSB0

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

6. untuk usb-serial di linux, sekarang udah aktif. lalu bagaimana cara menggunakannya?

diawal tulisan ini kan kita udah menginstall minicom. itulah tool yg kita gunakan untuk melakukan remote ke device yg menggunakan sambungan usb-serial, caranya : ketikan perintah ini

#minicom -s

pilih serial port setup

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

*ketik 'a' untuk merubah device, ubah menjadi '/dev/ttyUSB0'

*ketik 'e' untuk merubah baud ratenya (secara default bernilai 9600, tetapi kita bisa merubah sesuai baud rate device yg akan kita remote), untuk device saya, baud rate nya bernilai 38400

*ketik 'f' untuk merubah flow control menjadi 'no'

selesai, sekarang tekan ESC untuk kembali ke menu awal.

selanjutnya pilih 'save setup as dfl'

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

7. terakhir pilih 'exit from minicom'

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

8. dan langkah paling akhir, saatnya kita melakukan koneksi ke device menggunakan minicom. ketik perintah berikut

#minicom

muncul tampilan seperti ini

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

tunggu sebentar....

dan kita sudah terhubung dengan device melalui sambungan usb-serial di linux. :)

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

sumber : http://www.hanivinside.net/

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

Berikut langkah-langkahnya :

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

1. install minicom

#apt-get install minicom

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

2. cek port usb

#lsusb

outputnya

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

3. sekarang sambungkan usb-serial ke port usb, kemudian cek port usb lg

#lsusb

outputnya

*terdapat baris baru pada hasil lsusb, perhatikan pada baris ini

Bus 003 Device 006: ID 1a86:7523 QinHeng Electronics HL-340 USB-Serial adapter

terdapat vendor ID dan Product ID.

Vendor ID : 1a86

Product ID : 7523

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

4. untuk mengaktifkan nya gunakan perintah berikut

#modprobe usbserial vendor=0×1a86 product=0×7523

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

5. sekarang kita cek, usb-serial kita terdeteksi di port yg mana, gunakan perintah ini

#dmesg

cari line yg berisi kata-kata USB Serial, untuk lebih jelasnya lihat gambar berikut

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

disini usb-serialnya terdeteksi sebagai ttyUSB0

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

6. untuk usb-serial di linux, sekarang udah aktif. lalu bagaimana cara menggunakannya?

diawal tulisan ini kan kita udah menginstall minicom. itulah tool yg kita gunakan untuk melakukan remote ke device yg menggunakan sambungan usb-serial, caranya : ketikan perintah ini

#minicom -s

pilih serial port setup

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

*ketik 'a' untuk merubah device, ubah menjadi '/dev/ttyUSB0'

*ketik 'e' untuk merubah baud ratenya (secara default bernilai 9600, tetapi kita bisa merubah sesuai baud rate device yg akan kita remote), untuk device saya, baud rate nya bernilai 38400

*ketik 'f' untuk merubah flow control menjadi 'no'

selesai, sekarang tekan ESC untuk kembali ke menu awal.

selanjutnya pilih 'save setup as dfl'

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

7. terakhir pilih 'exit from minicom'

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

8. dan langkah paling akhir, saatnya kita melakukan koneksi ke device menggunakan minicom. ketik perintah berikut

#minicom

muncul tampilan seperti ini

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

tunggu sebentar....

dan kita sudah terhubung dengan device melalui sambungan usb-serial di linux. :)

ASUS Fonepad Tablet 7 Inci dengan Fungsi Telepon

sumber : http://www.hanivinside.net/

Langganan:

Postingan (Atom)